2023/01/01 の勉強

第3章 基礎理論(P.93〜P.133)

読んでいるだけなのに、なかなか進まなくて泣ける('・ω・')

3章と4章は、最後にすれば良かったかも。あう。

ま、まあでも何もしないよりは進んでる…はず。

第3章 基礎理論(P.93〜P.133)

読んでいるだけなのに、なかなか進まなくて泣ける('・ω・')

3章と4章は、最後にすれば良かったかも。あう。

ま、まあでも何もしないよりは進んでる…はず。

あけましておめでとうございます

本年もよろしくお願いいたします

昨年の目標そのままですが、以下の通りとします。

私にとっては、まだまだ勉強することが多いようです。

読み書きひとつとっても、簡単だと思ったことはない

のですが「学ぶのは楽しい」から続けられている部分

はあります。まあ試験は正直、苦手ですけど(笑)

ただせめて、早く100点は確実に取れるようにしたい

です。*1

午前試験でコンスタントに合格点が取れてない期間が

長いですが、こちらも地道にやっていくしか無さそう

です。午後試験対策まで手を出せずにいますので💦

昨年、5冊は読み切ったのですがブログ記事にしてませ

んでした。読み切った記録はブクログで管理しているの

ですけど、メモを書いてそのままにしてしまうパターン

が続いてしまいました。それらの感想は読み返さないと

書ける気がしませんので、本を読み返すところから始ま

りそうです(´・ω・`)

うう、書けるかしらん・・・。

これを書いているのは、2022年末日の12時10分

少々早いですが

皆様よいお年をお迎え下さいませ

今年も世間(主にマスメディア)では例の病が話題の中心だった

ようでしたが、正直どうでも良いと思いつつ生きてきました。

ウイルスなんて変異を続けるのが普通であるし、そのウイルスに

対応するワクチンを打とうとするなら、それは終わりのないもの

になるのは分かりきっているからです。

だからといって、別に他の人がワクチンを打つことは否定しませ

ん。だってそれは、打つ人の選択だから。他人の選択にクチを挟

むほど、私は図々しくありませんので。

それはさておき、世間では紛争など様々なことが続いている2022

年もあと少し。いま起きていることがすぐ終わりはしないでしょう

が、上手い落とし所が見つけられたり病の流行が風邪程度になって

くれれば良いなあとは願っています。

世界はどこへ進むのか見当もつきませんが、悲惨な話が1つでも減

って欲しいです。

まあ、世の中のことを心配したところでどうにもなりません。

きっと、なるようになっていくんでしょう。

私にとって、この2022年は久々に出歩けて心がリフレッシュ出来た

年でした。3月に四国へ行き、今月は神戸まで行って久々に友人たち

と直接会って話す機会に恵まれました。

私自身はオンラインですら人と話す機会なんて無かったし、そもそ

もオンラインって同じ空気感を感じられないのが嫌だったですね。

だから、今年になってリアル勉強会を再開してから、やっとモチベー

ションが回復しつつあるのは良い傾向にあると言えます。ただ、まあ

結果として目標は未達成ですけど。

まあ目標については明日の日付のブログで簡単に書いてアップする

予定なので、もうこのへんで止めておきます。

自然数をキーとするデータを,ハッシュ表を用いて管理する。キー x のハッシュ

関数 h(x) を

h(x) = x mod n

とすると,任意のキー a と b が衝突する条件はどれか。ここで,n はハッシュ表

の大きさであり,x mod n は x を n で割った余りを表す。

ア a + b が n の倍数

イ a - b が n の倍数

ウ n が a + b の倍数,

エ n が a - b の倍数

■キーワード■

■解答■

応用情報技術者午前令和01年秋問07

イ a - b が n の倍数

>とすると,任意のキー a と 6 が衝突する条件はどれか。

> エ n が a - 6 の倍数

ご指摘ありがとうございます。訂正させてもらいます。

> aをnで割ったときの商:k

> bをnで割ったときの商:l

> 余り:x

> とすると、

> a = kn + x ⇒ x = a - kn

> b = ln + x ⇒ x = b - ln

> 余り:x が等しい場合、

> a - kn = b - ln

> a - b = kn - ln

> a - b = n(k - l)

> aとb及びnは自然数であることから、商であるkとlも自然数となります。

> よって n(k-l)はnの倍数です。

> ⇒ 余りxが同じとき、a-bはnの倍数 -----(イ)

> https://www.ap-siken.com/kakomon/23_aki/q5.html

どうもありがとうございます。

> 合同式とは

> https://rikeilabo.com/congruence

> 上記を踏まえて、

> a mod n=b mod n

> (a mod n)-(b mod n)=0

> (a-b) mod n=0

> 上記より、解答はイです。

> 参考

> https://www.ap-siken.com/kakomon/23_aki/q5.html

どうもありがとうございます。

> https://www.ap-siken.com/kakomon/04_aki/q5.html

どうもありがとうございます。

総務省及び国立研究開発法人情報通信研究機構 ( NICT ) が 2019 年 2月

から実施している取組 " NOTICE " に関する記述のうち,適切なものはどれか。

ア NICT が運用するダークネット観測網において,Mirai などのマルウェア

に感染した IoT 機器から到達するパケットを分析した結果を当該機器の

製造者に提供し,国内での必要な対策を促す。

イ 国内のグローバル IP アドレスを有する IoT 機器に,容易に推測される

パスワードを入力することなどによって,サイバー攻撃に悪用されるおそ

れのある機器を調査し,インターネットサービスプロバイダを通じて当該

機器の利用者に注意喚起を行う。

ウ 国内の利用者からの申告に基づき,利用者の所有する IoT 機器に対して

無料で リモートから,侵入テストや OS の既知の脆弱性の有無の調査を

実施し,結果を通知するとともに,利用者が自ら必要な対処ができるよう

支援する。

エ 製品のリリース前に,不要にもかかわらず開放されているポートの存在,

パスワードの設定漏れなど約 200 項目の脆弱性の有無を調査できるテスト

ベッドを国内の IoT 機器製造者向けに公開し,市場に流通する IoT 機器の

セキュリティ向上を目指す。

■キーワード■

■解答■

情報処理安全確保支援士令和02年午前2問06

イ 国内のグローバル IP アドレスを有する IoT 機器に,容易に推測される

パスワードを入力することなどによって,サイバー攻撃に悪用されるおそ

れのある機器を調査し,インターネットサービスプロバイダを通じて当該

機器の利用者に注意喚起を行う。

> NOTICE(National Operation Towards IoT Clean Environment)

> NICTは、平成31年2月20日(水)からインターネット上のIoT機器に、容易に推測

> されるパスワードを入力することなどにより、サイバー攻撃に悪用される

> おそれのある機器を調査し、当該機器の情報をインターネットプロバイダへ

> 通知します。インターネットプロバイダは、当該機器の利用者を特定し、

> 注意喚起を実施します。NOTICEサポートセンターは、利用者からの問合せに

> 応じ、適切なセキュリティ対策を案内します。

> https://www.nict.go.jp/press/2019/02/01-1.html

どうもありがとうございます。

> NOTICEは、総務省、国立研究開発法人情報通信研究機構(NICT)

> 及びインターネットプロバイダが連携し、IoT機器へのアクセスによる、

> サイバー攻撃に悪用されるおそれのある機器の調査及び当該機器の

> 利用者への注意喚起を行う取組です。

> https://notice.go.jp/

> 上記より、解答はイです。

> 参考

> 国立研究開発法人情報通信研究機構 ( NICT )

> https://www.nict.go.jp/

> https://www.itpassportsiken.com/kakomon/03_haru/q81.html

どうもありがとうございます。

> https://www.sc-siken.com/kakomon/04_haru/am2_8.html

どうもありがとうございます。

J-CRAT に関する記述として,適切なものはどれか。

ア 企業などに対して,24時間体制でネットワークやデバイスを監視するサービス

を提供する。

イ コンピュータセキュリティに関わるインシデントが発生した組織に赴いて,

自らが主体となって対応の方針や手順の策定を行う。

ウ 重工,重電など,重要インフラで利用される機器の製造業者を中心に,

サイバ一攻撃に関する情報共有と早期対応の場を提供する。

エ 相談を受けた組織に対して,標的型サイバー攻撃の被害低減と攻撃の連鎖

の遮断を支援する活動を行う。

■キーワード■

■解答■

ITパスポート令和03年春問81

エ 相談を受けた組織に対して,標的型サイバー攻撃の被害低減と攻撃の連鎖

の遮断を支援する活動を行う。

> サイバーレスキュー隊J-CRAT(ジェイ・クラート)

> IPAは、標的型サイバー攻撃の被害拡大防止のため、2014年7月16日、経済産業省

> の協力のもと、相談を受けた組織の被害の低減と攻撃の連鎖の遮断を支援する

> 活動としてサイバーレスキュー隊(J-CRAT:Cyber Rescue and Advice Team

> against targeted attack of Japan)を発足させました。J-CRATは、

> 「標的型サイバー攻撃特別相談窓口」にて、広く一般から相談や情報提供を

> 受付けています。提供された情報を分析して調査結果による助言を実施

> しますが、その中で、標的型サイバー攻撃の被害の発生が予見され、その対策の

> 対応遅延が社会や産業に重大な影響を及ぼすと判断される組織や、標的型

> サイバー攻撃の連鎖の元(ルート)となっていると推測される組織などに対して

> は、レスキュー活動にエスカレーションして支援を行います。支援活動は、

> メールや電話ベースでのやり取りを基本としますが、場合によっては、

> 現場組織に赴いて実施することもあります。

> https://www.ipa.go.jp/security/J-CRAT/index.html

どうもありがとうございます。

> J-CRAT / 標的型サイバー攻撃特別相談窓口

> https://www.ipa.go.jp/security/tokubetsu/

> 上記より、支援する活動から解答はエです。

どうもありがとうございます。

> https://www.itpassportsiken.com/kakomon/03_haru/q81.html

どうもありがとうございます。

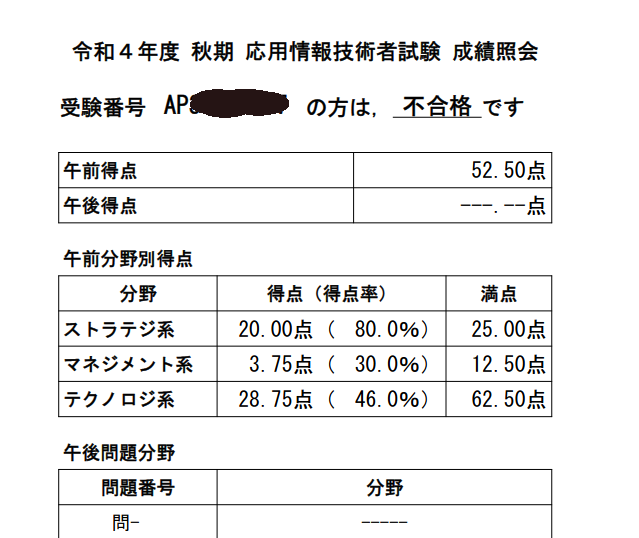

今日は、情報処理技術者試験の合格発表日でしたね。

合格された皆様、おめでとうございます。

そして私を含む未合格の皆様、お疲れさまでした。

一先ず区切りが付きました。

今の処、私は春の試験を受けるかどうかはまだ決めて

いません。が、勉強だけは続けた方が良いかなあ、と

は思っています。

もう数えるのが嫌になって数えてはいないですが、私

には七転び八起きというか執念深さしか残っていない

ので、それが枯渇したときが止めどきなのかなと最近

は考えるようになっています。

私も出来た人間ではありませんので、たまにネットで

顔も知らない誰かの「応用情報を一発合格!」なんて

発言を見ちゃうと流石に少々凹みはしますが、他人と

比較しても仕方のないことなので凹んでも引きずらな

いようにしています。

それに、自分にとって無意味なことなので。

取り敢えず、午前試験に合格出来る力を

付けるのが当面の目標になりそうです。

CPU のプログラムレジスタ(プログラムカウンタ)の役割はどれか。

ア 演算を行うために,メモリから読み出したデータを保持する。

イ 条件付き分岐命令を実行するために,演算結果の状態を保持する。

ウ 命令のデコードを行うために,メモリから読み出した命令を保持する。

エ 命令を読み出すために,次の命令が格納されたアドレスを保持する。

■キーワード■

■解答■

応用情報技術者午前令和01年秋問09

エ 命令を読み出すために,次の命令が格納されたアドレスを保持する。

> プログラムレジスタ(program counter/プログラムカウンタ)

> プログラムカウンタは、次に実行すべき命令が入っているアドレス(メモリ上の

> 番地)を記憶しておくためのレジスタです。CPUが命令を実行する際、

> プログラムカウンタと呼ばれるレジスタの内容を参照し、メモリ上から命令を

> 取り出します。

> https://medium-company.com/%E3%83%97%E3%83%AD%E3%82%B0%E3%83%A9%E3%83%A0%E3%82%AB%E3%82%A6%E3%83%B3%E3%82%BF/

どうもありがとうございます。

> プログラムレジスタ(プログラムカウンタ)とは、、マイクロプロセッサ

> (MPU/CPU)内部でデータを保持するレジスタの一種で、

> 次に実行すべき命令が格納されているメモリ上の番地(アドレス)を

> 保存しているもの。

> https://e-words.jp/w/%E3%83%97%E3%83%AD%E3%82%B0%E3%83%A9%E3%83%A0%E3%82%AB%E3%82%A6%E3%83%B3%E3%82%BF.html

> 上記より、解答はエです。

> 参考

> https://www.fe-siken.com/kakomon/23_aki/q10.html

どうもありがとうございます。

> https://www.ap-siken.com/kakomon/01_aki/q9.html

どうもありがとうございます。

経済産業省が "サイバー・フィジカル・セキュリティ対策フレームワーク

( Version 1.0 )" を策定した主な目的の一つはどれか。

ア ICT を活用し,場所や時間を有効に活用できる柔軟な働き方(テレワーク)

の形態を示し,テレワークの形態に応じた情報セキュリティ対策の考え方

を示すこと

イ 新たな産業社会において付加価値を創造する活動が直面するリスクを適切

に捉えるためのモデルを構築し,求められるセキュリティ対策の全体像を

整理すること

ウ クラウドサービスの利用者と提供者が,セキュリティ管理策の実施につい

て容易に連携できるように,実施の手引を利用者向けと提供者向けの対で

記述すること

エ データセンタの利用者と事業者に対して "データセンタの適切なセキュリティ"

とは何かを考え,共有すべき知見を提供すること

■キーワード■

■解答■

情報処理安全確保支援士令和02年午前2問07

イ 新たな産業社会において付加価値を創造する活動が直面するリスクを適切

に捉えるためのモデルを構築し,求められるセキュリティ対策の全体像を

整理すること

> サイバー・フィジカル・セキュリティ対策フレームワーク(CPSF)

> 経済産業省主導。

> Society5.0(サイバー空間とフィジカル空間を高度に融合)と

> Connected Industries(様々なつながりによる新たな付加価値)における

> 新たなサプライチェーン(製品の原材料・部品の調達から販売までの一連の流れ)

> 全体のサイバーセキュリティ確保を目的として策定。

> https://www.meti.go.jp/press/2019/04/20190418002/20190418002.html

どうもありがとうございます。

> サイバー・フィジカル・セキュリティ対策フレームワーク

> (Cyber/Physical Security Framework/CPSF)

> Society5.0が目指す、サイバー空間(仮想空間)とフィジカル空間(現実空間)を

> 高度に融合させた社会で生まれる新たな形のサプライチェーン全体についての

> サイバーセキュリティ確保を目的として経済産業省が策定したフレームワーク。

> サイバー空間とフィジカル空間が高度に融合した産業社会を、「企業間の

> つながり」、「フィジカル空間とサイバー空間のつながり」、「サイバー空間に

> おけるつながり」という3つの切り口から捉え、サプライチェーンの信頼性を

> 確保する観点から、それぞれの切り口において守るべきもの、直面するリスク

> 源、対応の方針等を整理している。

> https://www.itpassportsiken.com/word/%E3%82%B5%E3%82%A4%E3%83%90%E3%83%BC%E3%83%BB%E3%83%95%E3%82%A3%E3%82%B8%E3%82%AB%E3%83%AB%E3%83%BB%E3%82%BB%E3%82%AD%E3%83%A5%E3%83%AA%E3%83%86%E3%82%A3%E5%AF%BE%E7%AD%96%E3%83%95%E3%83%AC%E3%83%BC%E3%83%A0%E3%83%AF%E3%83%BC%E3%82%AF.html

どうもありがとうございます。

> サイバー・フィジカル・セキュリティ対策フレームワーク( Version 1.0 )

> https://www.meti.go.jp/press/2019/04/20190418002/20190418002.html

> 上記より、新たな産業社会において付加価値を創造する活動から解答はイです。

> 参考

> https://www.sc-siken.com/kakomon/02_aki/am2_7.html

どうもありがとうございます。

> https://itsiken.com/2020A_L4/2020A_L4AU_20.html

どうもありがとうございます。

ネットワークに接続した複数のコンピュータで並列処理を行うことによって,

仮想的に高い処理能力をもつコンピュータとして利用する方式はどれか。

ア ウェアラブルコンピューティング

イ グリッドコンピューティング

ウ モバイルコンピューティング

エ ユビキタスコンピューティング

■キーワード■

■解答■

ITパスポート令和03年春問82

イ グリッドコンピューティング

> グリッドコンピューティング(grid computing)

> 「分散コンピューティング(distributed computing)」ともいう。ネットワーク

> 上の複数のコンピューターを結んで仮想的な高性能コンピューターとし、

> 必要な処理能力や記憶容量を利用者が取り出して使うコンピューターシステムの

> こと。必要な情報サービスを必要なときに必要なだけ提供する「情報資源

> ユーティリティ化」を目指す次世代情報インフラ。名前は、

> 「電力送電網(パワーグリッド)」に由来する。

> https://mypage.otsuka-shokai.co.jp/contents/business-oyakudachi/words/grid-computing.html

どうもありがとうございます。

> ア ウェアラブルコンピューティングとは、身体に装着して利用することが

> 想定されたコンピュータの総称である。

> https://www.sophia-it.com/content/%E3%82%A6%E3%82%A7%E3%82%A2%E3%83%A9%E3%83%96%E3%83%AB%E3%82%B3%E3%83%B3%E3%83%94%E3%83%A5%E3%83%BC%E3%82%BF

> イ グリッドコンピューティングとは、ネットワークを介して多数の

> コンピュータを連携させ、全体として高性能な並列システムとして利用する方式。

> https://e-words.jp/w/%E3%82%B0%E3%83%AA%E3%83%83%E3%83%89%E3%82%B3%E3%83%B3%E3%83%94%E3%83%A5%E3%83%BC%E3%83%86%E3%82%A3%E3%83%B3%E3%82%B0.html

> ウ モバイルコンピューティングとは、移動可能な環境(モバイル環境)で、

> 携帯型のコンピューターと連動して音声、画像、文字データなどに

> よるコミュニケーションをする形態の総称。

> https://mypage.otsuka-shokai.co.jp/contents/business-oyakudachi/words/mobile-computing.html

> エ ユビキタスコンピューティングとは、コンピューターの所在を

> 意識することなく、いつでもどこでも誰でもコンピューターを

> 使える情報環境を表す概念。

> https://mypage.otsuka-shokai.co.jp/contents/business-oyakudachi/words/ubiquitous-computing.html

> 上記より、解答はイです。

> 参考

> https://aws.amazon.com/jp/what-is/grid-computing/

どうもありがとうございます。

> https://www.itpassportsiken.com/kakomon/03_haru/q82.html

どうもありがとうございます。

PC とディスプレイの接続に用いられるインタフェースの一つである DisplayPort

の説明として,適切なものはどれか。

ア DVI と同じサイズのコネクタで接続する。

イ アナログ映像信号も伝送できる。

ウ 映像と音声をパケット化して,シリアル伝送できる。

エ 著作権保護の機能をもたない。

■キーワード■

■解答■

応用情報技術者午前令和01年秋問11

ウ 映像と音声をパケット化して,シリアル伝送できる。

> DisplayPort(ディスプレイポート/DP)

> ビデオ関連機器に関する標準化団体の米VESAが定めた規格です。

> 2006年に正式承認されました。こちらもDVIをもとに作られた規格で、高画質の

> デジタルモニタを想定して設計されていますが、音声や各種データの転送も

> できます。DVIやHDMIに比べ小型のコネクタで高解像度が実現できるとあって、

> PCや医療機器、CAD機器などで多く採用されています。バージョン1.2以降では

> シングルモードとデュアルモードがあり、デュアルモードではDVIとHDMIの

> 出力に対応可能です。

> https://www.rere.jp/beginners/61880/

どうもありがとうございます。

> DisplayPortとは

> https://jp.ext.hp.com/campaign/business/others/library/1808_port/

> 上記より、解答はウだと思います。

どうもありがとうございます。

> https://www.ap-siken.com/kakomon/01_aki/q11.html

どうもありがとうございます。

CRYPTREC の主な活動内容はどれか。

ア 暗号技術の技術的検討並びに国際競争力の向上及び運用面での安全性向

上に関する検討を行う。

イ 情報セキュリティ政策に係る基本戦略の立案,官民における統一的,

横断的な情報セキュリティ対策の推進に係る企画などを行う。

ウ 組織の情報セキュリティマネジメントシステムについて評価して認証する

制度を運用する。

エ 認証機関から貸与された暗号モジュール試験報告書作成支援ツールを

用いて暗号モジュールの安全性についての評価試験を行う。

■キーワード■

■解答■

情報処理安全確保支援士令和02年午前2問08

ア 暗号技術の技術的検討並びに国際競争力の向上及び運用面での安全性向

上に関する検討を行う。

> CRYPTREC

> 暗号技術の安全性の監視や適切な運用法の検討を行うプロジェクトの名称。

> https://it-trend.jp/encryption/article/64-0054

どうもありがとうございます。

> CRYPTREC(Cryptography Research and Evaluation Committees/くりぷとれっく)

> 電子政府が推奨する暗号リストで、安全性を評価・監視し、暗号技術の適切な

> 実装法・運用法を調査・検討するプロジェクトの総称でもある。

> CRYPTREC暗号リストは、2003年に政府の暗号技術検討会が選定したが、

> 10年が経過し、暗号解析技術の革新によって安全性の低下が進んだため、

> 2013年3月に安全性、実装性、利用実績を評価・検討し、改定された。

> CRYPTREC暗号リストは以下の3種類で構成される。

> (1)電子政府推奨暗号リスト

> (2)推奨候補暗号リスト

> (3)運用監視暗号リスト

> 電子政府推奨暗号リストと推奨候補暗号リストには、安全性・実装性能が確認

> された暗号技術を掲載し、運用監視暗号リストには、解読されるリスクが

> 高まり、推奨すべきではない暗号技術を掲載している。アメリカ政府標準または

> ISO/IEC国際標準に基づいているが、NTTと三菱電機が開発した国際標準

> 「Camellia」とKDDIが開発した「KCipher-2」の国産技術も活用されている。

> https://mypage.otsuka-shokai.co.jp/contents/business-oyakudachi/words/cryptrec-ciphers-list.html

どうもありがとうございます。

> CRYPTRECとは、電子政府推奨暗号の安全性を評価・監視し、

> 暗号技術の適切な実装法・運用法を調査・検討するプロジェクトである。

> https://www.cryptrec.go.jp/about.html

> 上記より、全性向上に関する検討を行うから解答はアです。

> 参考

> https://www.sc-siken.com/kakomon/25_haru/am2_11.html

どうもありがとうございます。

> https://itsiken.com/2020A_L4/2020A_L4SC_08.html

どうもありがとうございます。

多くのファイルの保存や保管のために,複数のファイルを一つにまとめること

を何と呼ぶか。

ア アーカイブ

イ 関係データベース

ウ ストライピング

エ スワッピング

■キーワード■ アーカイブ

■解答■

ITパスポート令和03年春問83

ア アーカイブ

> Archive(アーカイブ)

> アーカイブとは、IT用語としては、複数のファイルやデータをひとまとめにして

> 保存している状態や場所のことである。もともとの英語は「公文書」や

> 「文書館」などのような意味を持っており、そのため「書庫」と呼ばれることも

> 多い。複数のファイルを圧縮アーカイブに変換するソフトウェア(ファイル圧縮

> ソフト)は、アーカイバと呼ばれることも多い。ちなみに、インターネット上

> では、過去の多くのWebサイトやコンテンツを記録・公開している

> 「インターネット・アーカイブ」とよばれる一大データベースが運営されて

> いる。

> https://www.sophia-it.com/content/%E3%82%A2%E3%83%BC%E3%82%AB%E3%82%A4%E3%83%96

どうもありがとうございます。

> ア アーカイブとは

> https://www.idcf.jp/words/archive.html

> イ 関係データベースとは

> https://medium-company.com/%E9%96%A2%E4%BF%82%E3%83%87%E3%83%BC%E3%82%BF%E3%83%99%E3%83%BC%E3%82%B9/

> ウ ストライピングとは

> https://e-words.jp/w/RAID_0.html

> エ スワッピングとは

> https://www.sophia-it.com/content/%E3%82%B9%E3%83%AF%E3%83%83%E3%83%97

> 上記より、解答はアです。

どうもありがとうございます。

> https://www.itpassportsiken.com/kakomon/03_haru/q83.html

どうもありがとうございます。